Wymagane uprawnienia

Po wybraniu w menu głównym modułu Administracja wyświetli się widok z kafelkami. Wśród nich jest kafelek ePUAP. Po jego kliknięciu można przejść do opcji, które umożliwiają administratorowi skonfigurowanie integracji usługi ePUAP z EZD RP. Do integracji usługi konieczne jest otrzymanie podpisanego certyfikatu.

Procedura utworzenia certyfikatu do ePUAP

Do wygenerowania klucza prywatnego wraz z żądaniem możemy użyć narzędzia keytool, które jest częścią Java Runtime Environment (JRE). Należy sprawdzić i ewentualnie zainstalować JRE lub Open Java Development Kit (OpenJDK) w wersji odpowiedniej dla platformy, na której będzie generowane CSR (Certificate Signing Request – żądanie podpisania certyfikatu).

W dalszej części artykułu pokazano przykład generowania pliku CSR na platformie Windows. Do wygenerowania CSR należy utworzyć Java keystore, w którym będzie przechowywany certyfikat

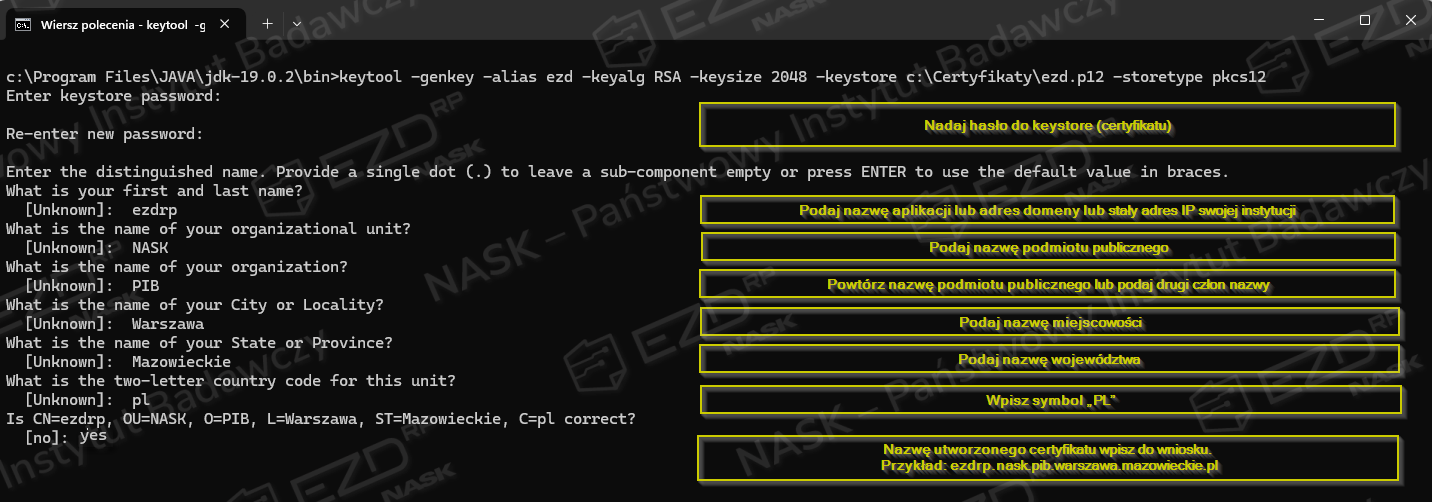

Utworzenie keystore

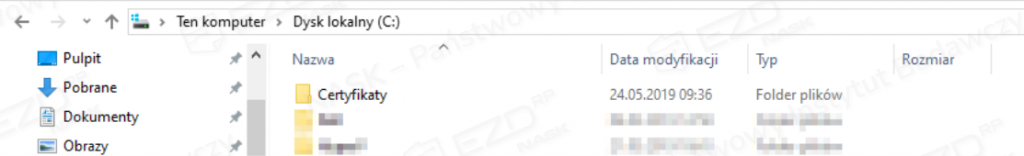

W pierwszym kroku należy utworzyć katalog (folder), w którym zostanie zapisany keystore, np. C:\Certyfikaty.

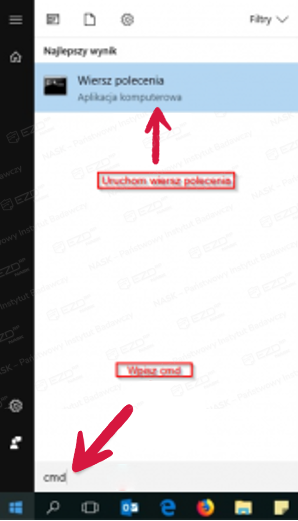

Następnie uruchamiamy Wiersz polecenia w systemie Windows, klikając przycisk Start lub pole wyszukiwania na pasku zadań i następnie wpisując polecenie cmd.

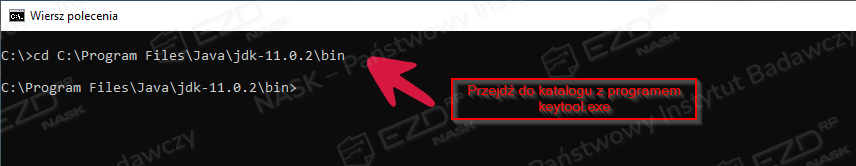

Za pomocą wyszukiwarki Windows wyszukujemy program keytool.exe. W poniższym przykładzie program keytool znajduje się w katalogu C:\Program Files\Java\jdk-11.0.2\bin.

W Wierszu polecenia (program CMD) przechodzimy do katalogu, gdzie znajduje się keytool. Wpisujemy frazę cd C:\Program Files\Java\jdk-11.0.2\bin i naciskamy Enter.

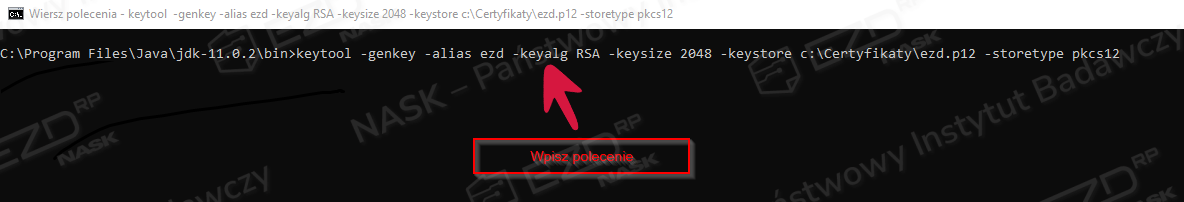

Następnie tworzymy Java keystore za pomocą polecenia:

keytool -genkey -alias (nazwa_systemu) -keyalg RSA -keysize 2048 -keystore (nazwa_pliku_z_pełną_ścieżką) -storetype pkcs12

Poniżej znajduje się przykładowy widok z uzupełnionymi danymi:

keytool -genkey -alias ezd -keyalg RSA -keysize 2048 -keystore c:\Certyfikaty\ezd.p12 -storetype pkcs12

Użytkownik zostanie poproszony o podanie hasła do keystore. Wpisane hasło należy zapamiętać, a najlepiej zapisać w bezpiecznym miejscu. Będzie ono potrzebne do wygenerowania żądania oraz dodania certyfikatu, który otrzymamy po podpisaniu go przez właściwy organ.

Następnie podajemy wszystkie parametry, o które zostaniemy poproszeni. Jeżeli wpiszemy inne dane niż w formularzu wniosku o certyfikat, to wystawiony zostanie certyfikat z danymi z wniosku przesłanego do właściwego organu.

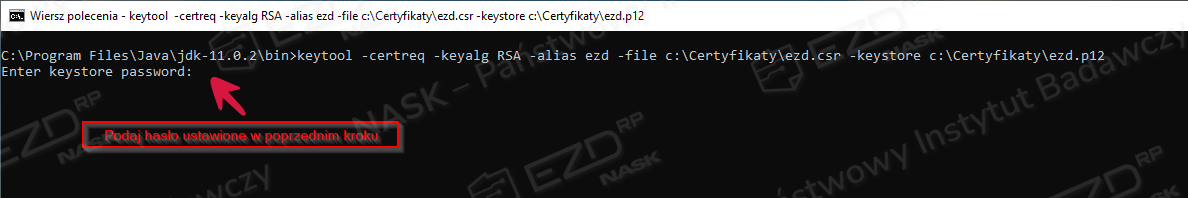

Generowanie żądania certyfikatu

Po utworzeniu keystore generujemy żądanie certyfikatu (utworzenie pliku z rozszerzeniem .csr) za pomocą polecenia:

keytool -certreq -keyalg RSA -alias (nazwa_systemu) -file (nazwa_pliku_csr_z_pełną_ścieżką) -keystore (nazwa_keystore_utworzonego_w _rozdziale_poprzednim)

Poniżej znajduje się przykładowy widok z uzupełnionymi danymi:

keytool -certreq -keyalg RSA -alias ezd -file c:\Certyfikaty\ezd.csr -keystore c:\Certyfikaty\ezd.p12

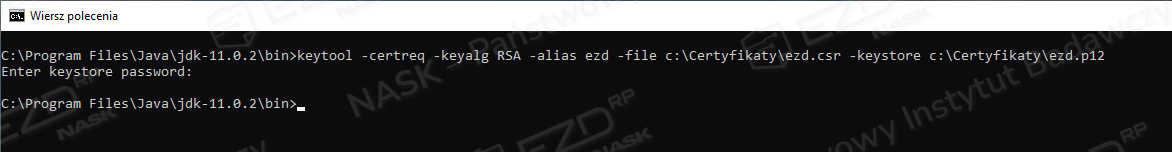

Brak komunikatu błędu oznacza, że żądanie certyfikatu zostało utworzone.

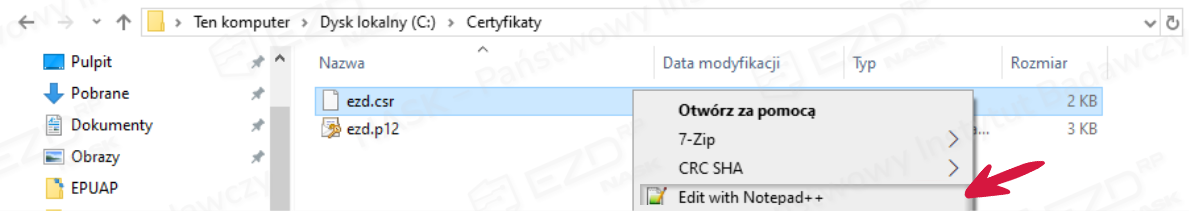

Przechodzimy do folderu, który został podany jako miejsce zapisu pliku CSR.

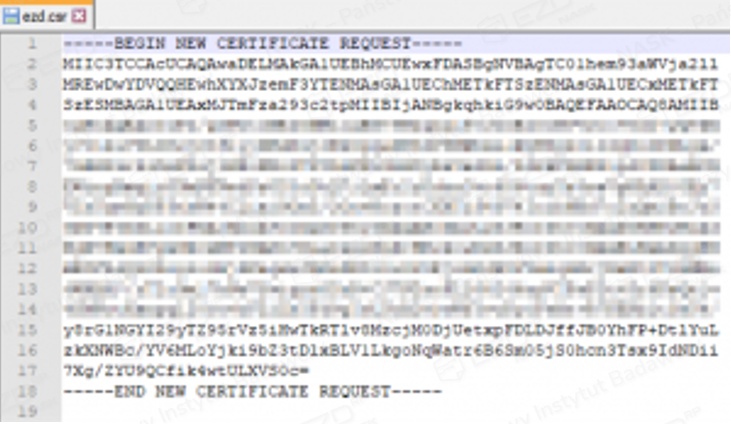

Plik z rozszerzeniem .csr to plik żądania podpisania certyfikatu. Otwieramy go w programie do edytowania (np. Notatnik lub Notepad++), a następnie kopiujemy i wklejamy jego zawartość do wniosku o certyfikat.

Treść żądania rozpoczyna się od:

BEGIN NEW CERTIFICATE REQUEST.

Na końcu znajduje się:

END NEW CERTIFICATE REQUEST.

Należy skopiować całą zawartość pliku o rozszerzeniu .csr, razem z —–BEGIN NEW CERTIFICATE REQUEST—– oraz —–END NEW CERTIFICATE REQUEST—–.

Po utworzeniu keystore i CSR należy złożyć wniosek do właściwego ministerstwa o wydanie certyfikatu dla systemu teleinformatycznego służącego zapewnieniu bezpieczeństwa wymiany informacji z ePUAP. Więcej informacji na ten temat można uzyskać na stronie ePUAP w zakładce poświęconej integracji.

W celu złożenia wniosku należy wykonać poniższe czynności.

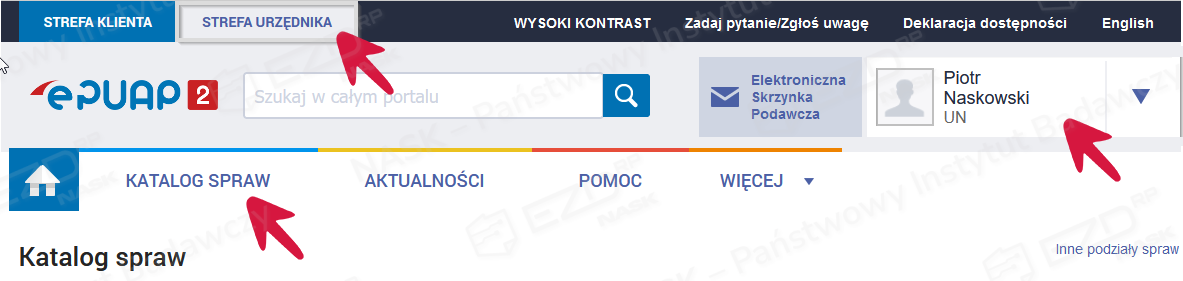

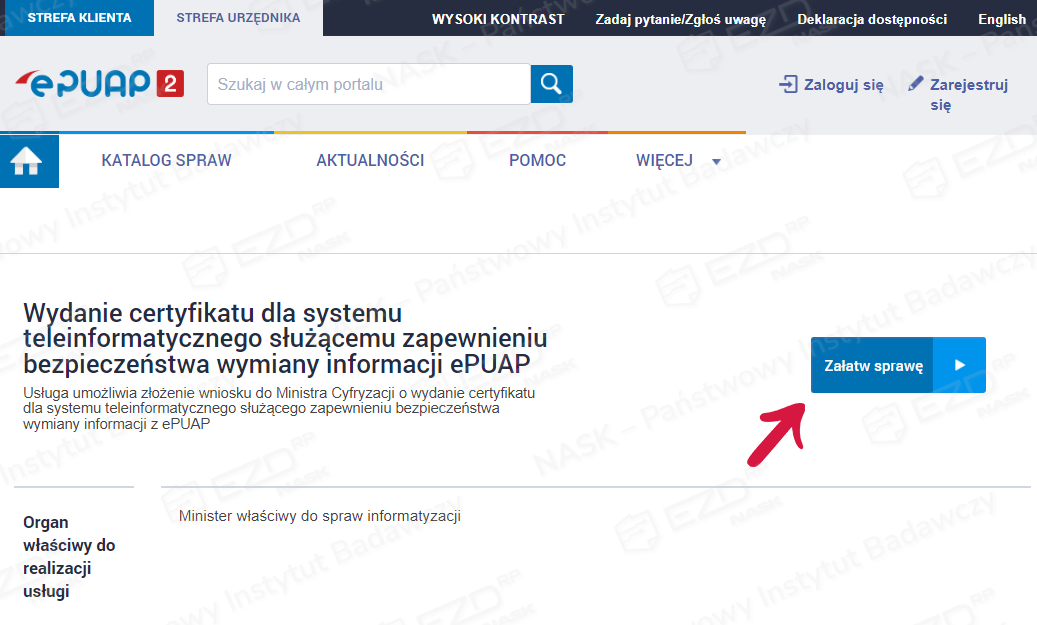

- Logujemy się do aplikacji ePUAP.

- Wybieramy zakładkę Strefa urzędnika > Katalog spraw.

- Po kliknięciu zakładki Katalog spraw, w sekcji Udostępnianie usług wybieramy Wydanie certyfikatu dla systemu zintegrowanego z ePUAP. Z listy dostępnych wniosków wybieramy Wydanie certyfikatu dla systemu teleinformatycznego służącemu zapewnieniu bezpieczeństwa wymiany informacji ePUAP.

- Klikamy przycisk Załatw sprawę.

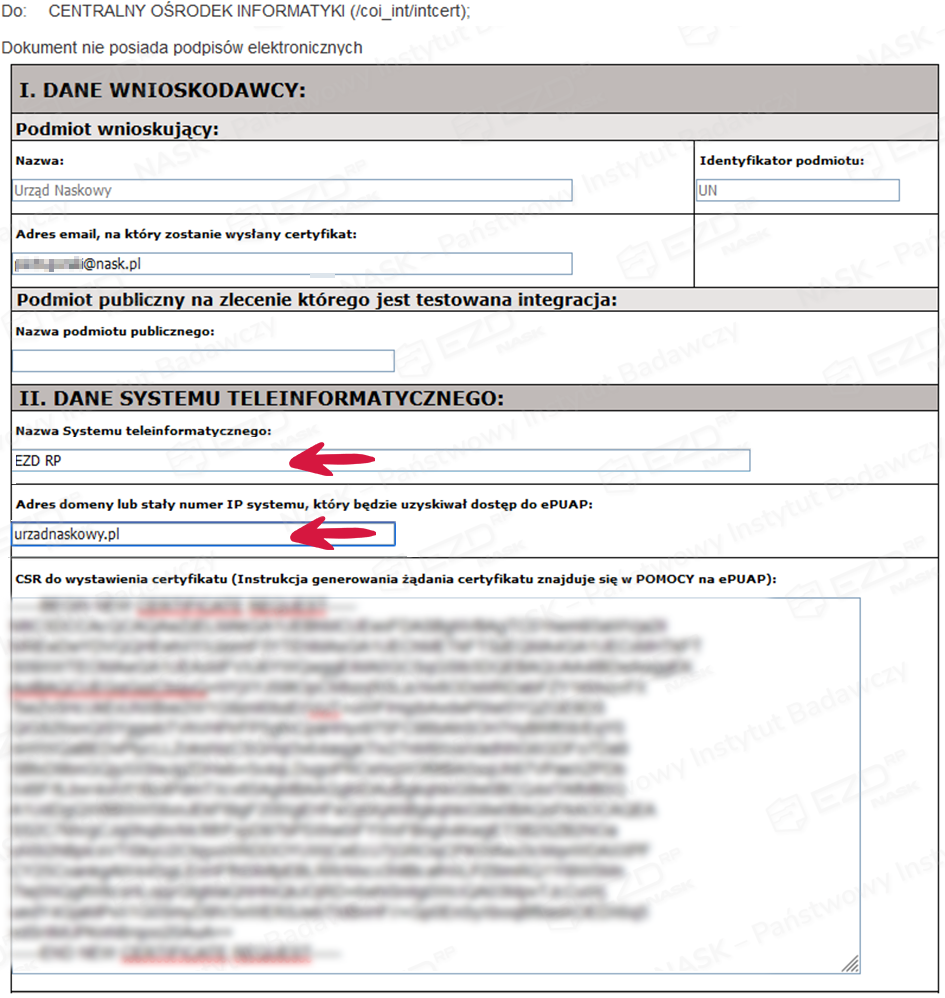

- Samodzielnie wypełniamy wszystkie niezbędne dane we wniosku:

- sekcja Dane wnioskodawcy

- Nazwa,

- Identyfikator podmiotu,

- Adres e-mail, na który zostanie wysłany certyfikat,

- Nazwa podmiotu publicznego – nazwa podmiotu powinna być zgodna z tą podaną na platformie ePUAP.

- sekcja Dane systemu teleinformatycznego

- Nazwa systemu teleinformatycznego – w naszym przykładzie: EZD RP,

- Adres domeny lub stały numer IP systemu, który będzie uzyskiwał dostęp do ePUAP – nazwa domeny urzędu, w naszym przykładzie: urzadnaskowy.pl.

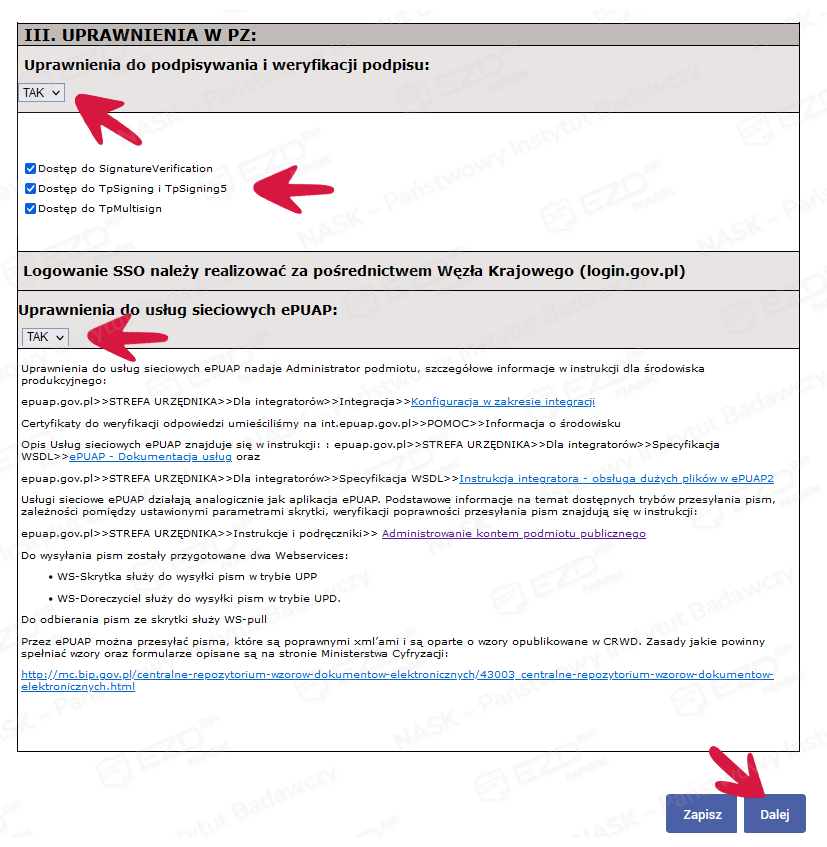

- sekcja Uprawnienia w PZ

- uprawnienia do podpisywania i weryfikacji podpisu – zmieniamy na Tak;

- zaznaczamy wszystkie opcje związane z dostępami;

- uprawnienia do usługi sieciowej ePUAP – zmieniamy na Tak;

- klikamy przycisk Dalej.

- sekcja Dane wnioskodawcy

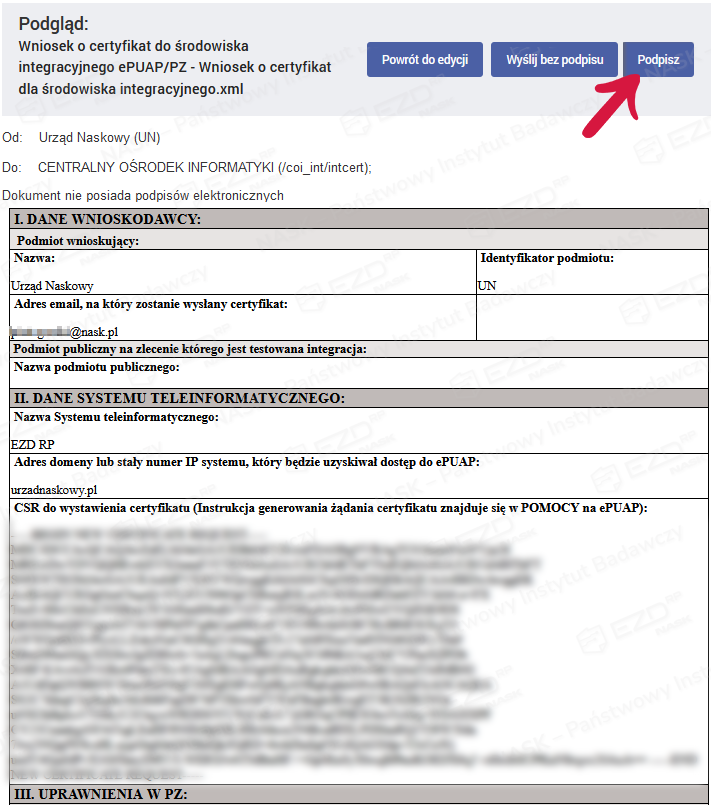

- w podglądzie wniosku sprawdzamy, czy wypełniliśmy wszystkie dane; po pozytywnej weryfikacji klikamy przycisk Podpisz, a w wyświetlonym nowym oknie wybieramy:

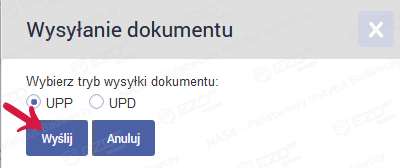

- przy opcji Wysyłanie dokumentu zaznaczamy Tak;

- przy opcji Wybierz tryb wysyłki dokumentu zaznaczamy UPP, a następnie klikamy przycisk Wyślij.

Przykładowy widok podglądu wniosku po wykonaniu wymienionych wyżej czynności:

Widok okna wysłania wniosku:

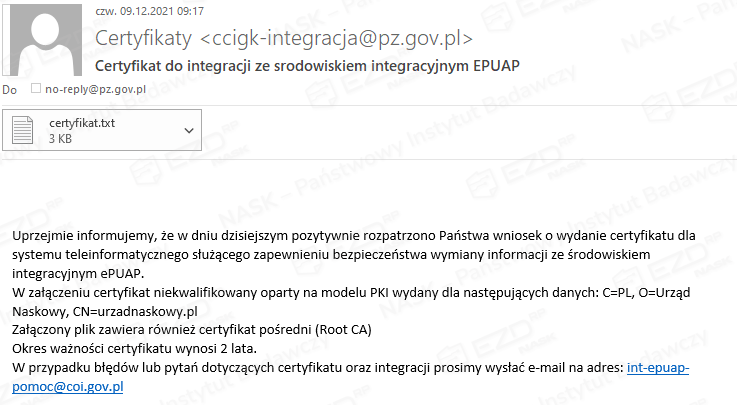

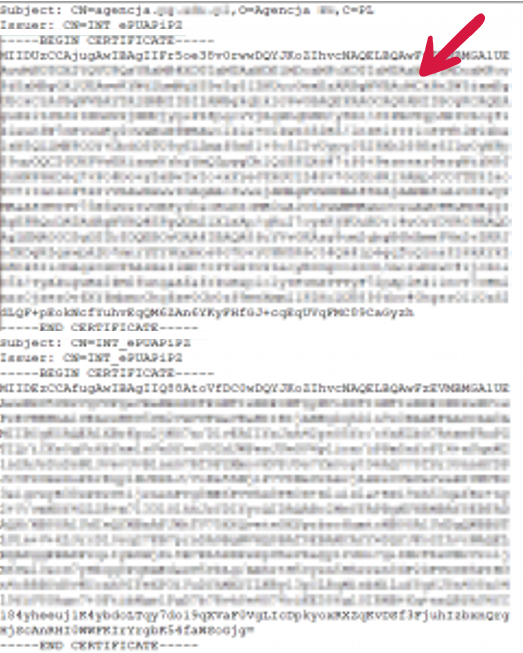

Po prawidłowej weryfikacji wniosku i certyfikatu na skrzynkę e-mail podaną we wniosku przyjdzie wiadomość z załączonym certyfikatem podpisanym przez COI (Centralny Ośrodek Informatyki). Poniżej widoczny jest przykładowy widok wiadomości e-mail ze skrytki testowej ePUAP.

Importowanie podpisanego certyfikatu

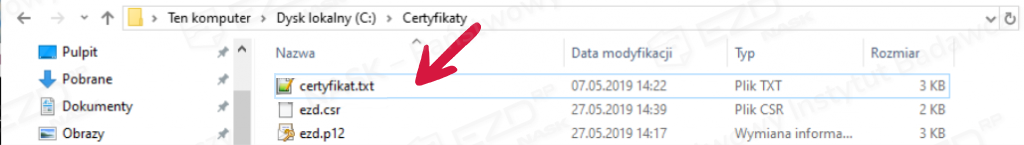

Otrzymany certyfikat w postaci pliku certyfikat.txt należy wgrać do katalogu, w którym wygenerowano żądanie certyfikatu (tzw. keystore). W naszym przypadku jest to katalog C:\Certyfikaty.

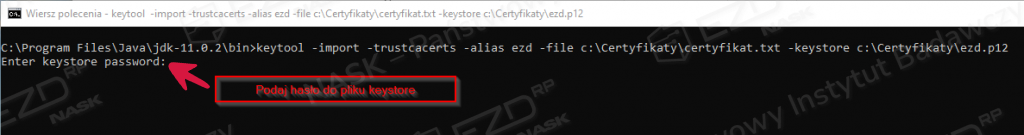

Za pomocą wyszukiwarki Windows ponownie znajdujemy program keytool.exe (uruchamianie programu zostało opisane w tym artykule w części Utworzenie keystore). W Wierszu polecenia wpisujemy:

Keytool -import -trustcacerts -alias (alias_certyfikatu) -file (plik_certyfikatu_wraz_z_pełną_ścieżką) -keystore (keystore_wraz_z_pełną_ścieżką)

Poniżej znajduje się przykładowy widok z uzupełnionymi danymi (

keytool -import -trustcacerts -alias ezd -file c:\Certyfikaty\certyfikat.txt -keystore C:\Certyfikaty\ezd.p12). Wpisujemy to samo hasło, co przy tworzeniu keystore.

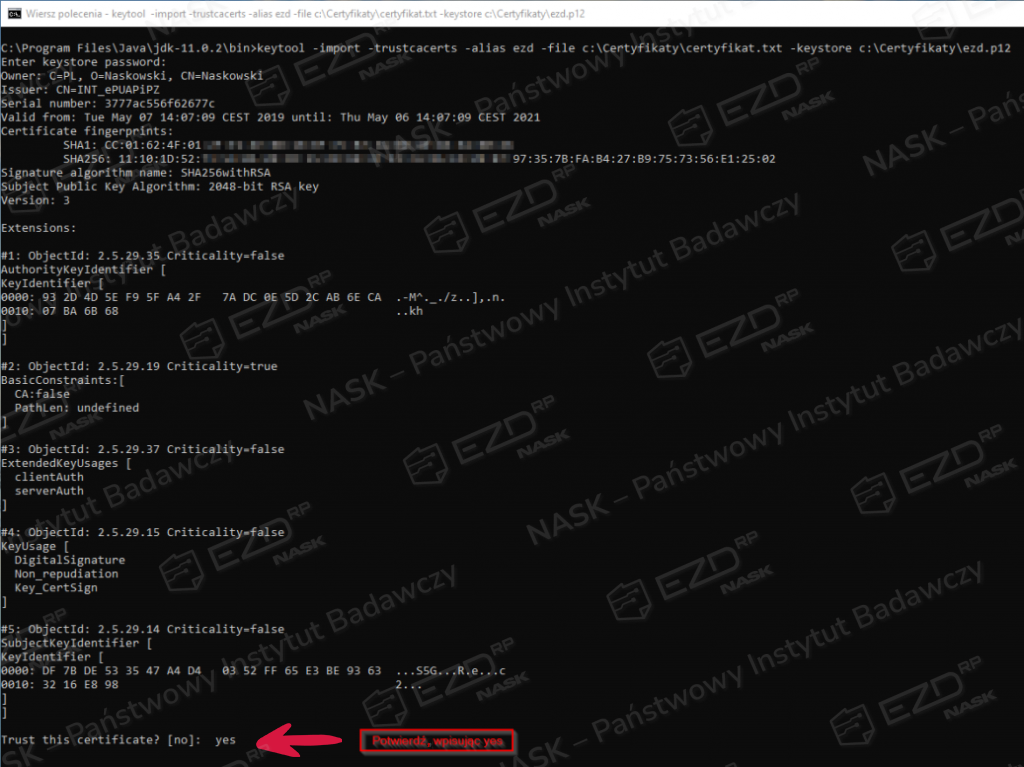

W oknie wyświetli się informacja o dodawanym certyfikacie. Zatwierdzamy go, wpisując przy pytaniu Trust this certificate? odpowiedź yes.

Zostanie utworzony nowy, podpisany plik z rozszerzeniem .p12. Będzie to certyfikat korzystający z szyfrowania PKCS#12, zawierającego klucz prywatny.

Rejestracja podpisanego certyfikatu w systemie ePUAP

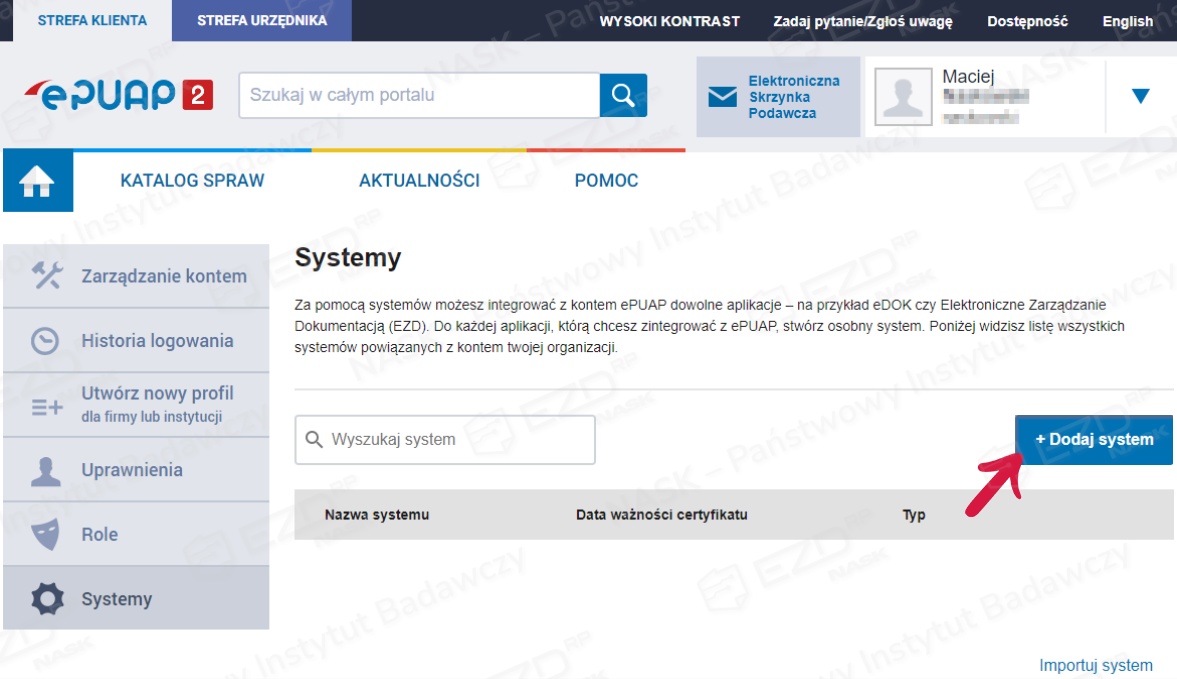

Zaimportowany certyfikat należy zarejestrować w systemie ePUAP. W tym celu wykonujemy następujące czynności:

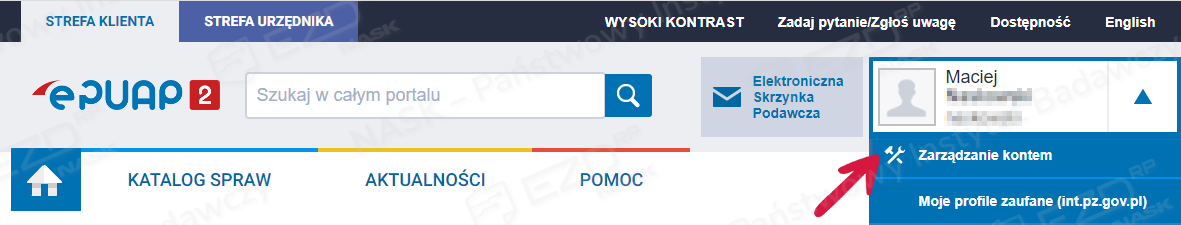

- logujemy się do aplikacji ePUAP (użytkownik logujący się do ePUAP powinien mieć przypisaną rolę administratora podmiotu);

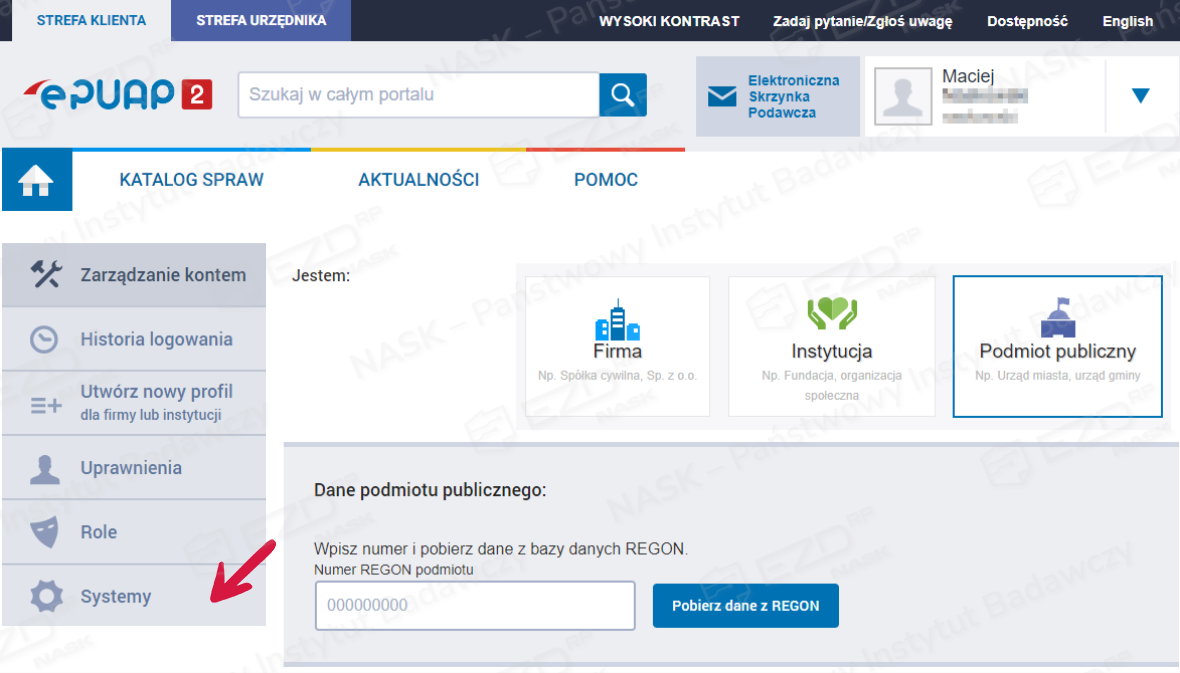

- rozwijamy listę przy profilu użytkownika i klikamy zakładkę Zarządzanie kontem;

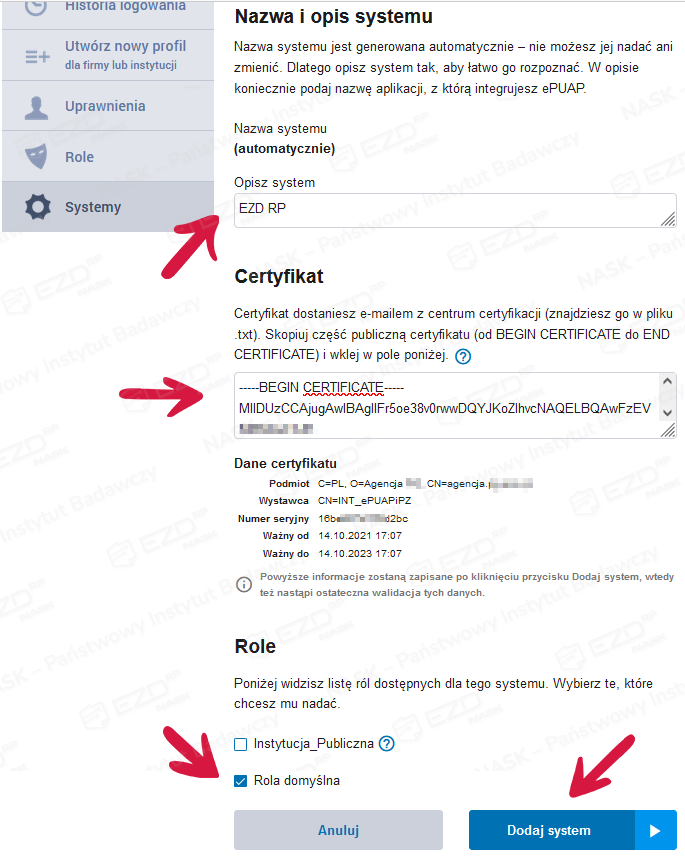

- wybieramy sekcję Systemy;

- klikamy przycisk Dodaj system;

- uzupełniamy wszystkie wymagane pola:

- Opisz system – wpisujemy informacje, dzięki którym będzie wiadomo, który system integrujemy z ePUAP; w naszym przypadku będzie to EZD RP;

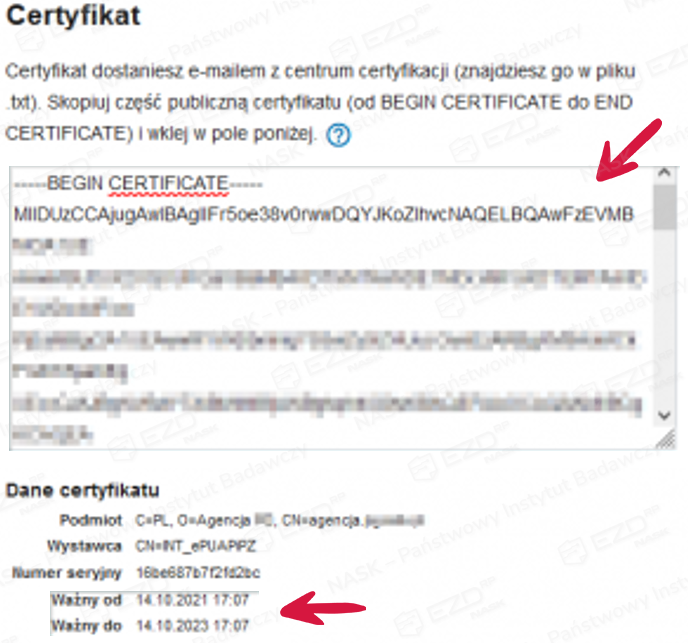

- Certyfikat – otwieramy otrzymany plik certyfikat.txt w programie do edytowania, np. Notatnik lub Notepad++; kopiujemy część publiczną od BEGIN CERTIFICATE do END CERTIFICATE i wklejamy w pole treści; należy zwrócić uwagę na okres ważności certyfikatu;

- Role – zaznaczamy pole wyboru przy pozycji Rola domyślna;

- klikamy przycisk Dodaj system.

W zakładce Systemy pojawi się nowa pozycja. Po kliknięciu opcji Zobacz zostanie wyświetlone okno z nazwą systemu, jego opisem oraz danymi certyfikatu, w tym jego numerem seryjnym.

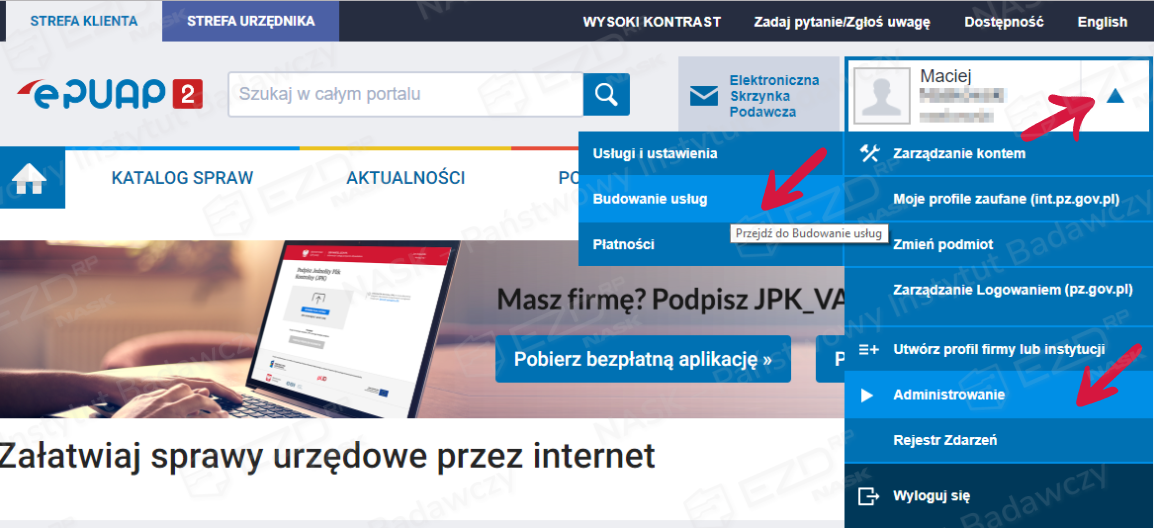

Konfiguracja przykładowej skrytki na platformie ePUAP

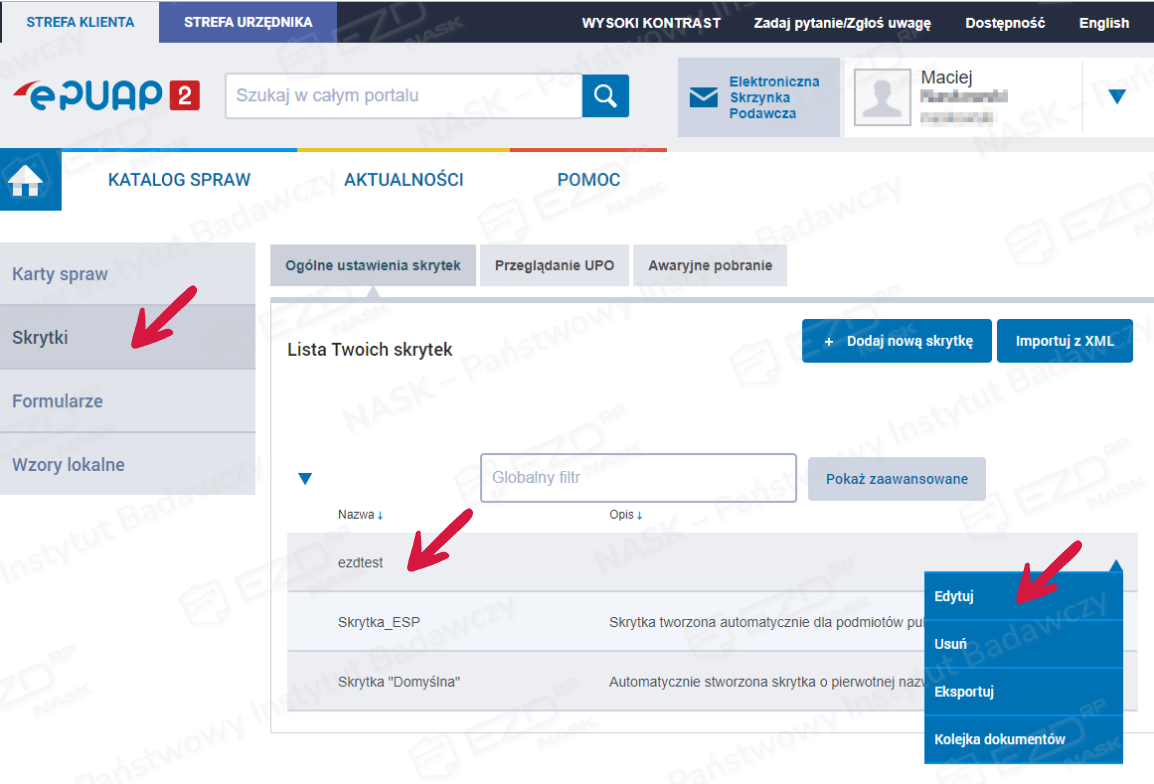

Gdy już dysponujemy podpisanym certyfikatem, kolejnym krokiem jest konfiguracja skrytki ePUAP. W tym celu należy zalogować się do ePUAP przy użyciu konta administratora instytucji. Rozwijamy listę przy profilu użytkownika i klikamy zakładkę Administrowanie, a następnie Budowanie usług.

Następnie klikamy sekcję Skrytki i z listy rozwijanej przy nazwie skrytki wybieramy funkcję Edytuj.

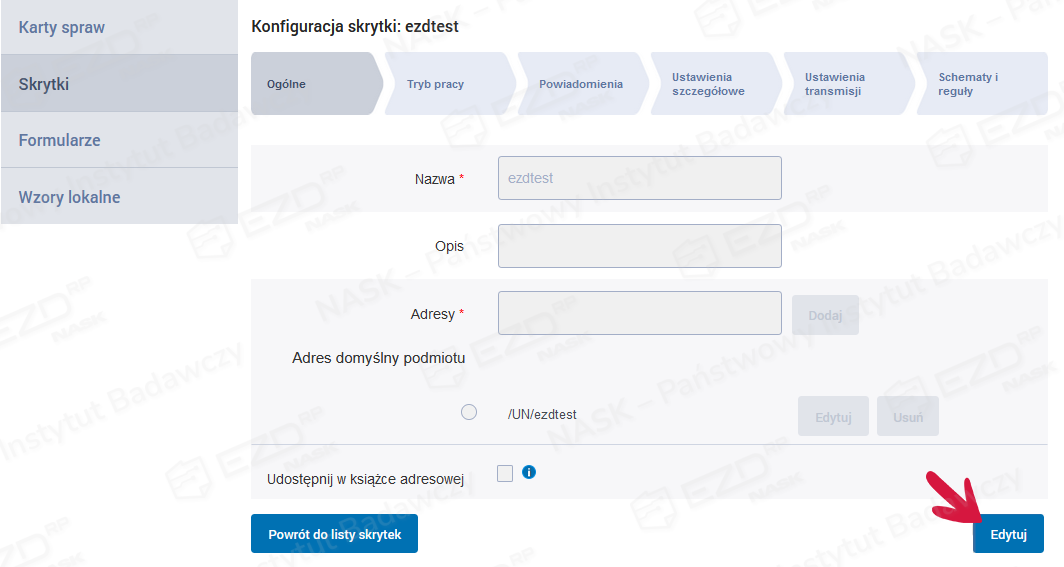

W wyświetlonym oknie Konfiguracja skrytki widoczne są zakładki, w których należy uzupełnić informacje i ustawić parametry. Aby to zrobić, wybieramy opcję Edytuj.

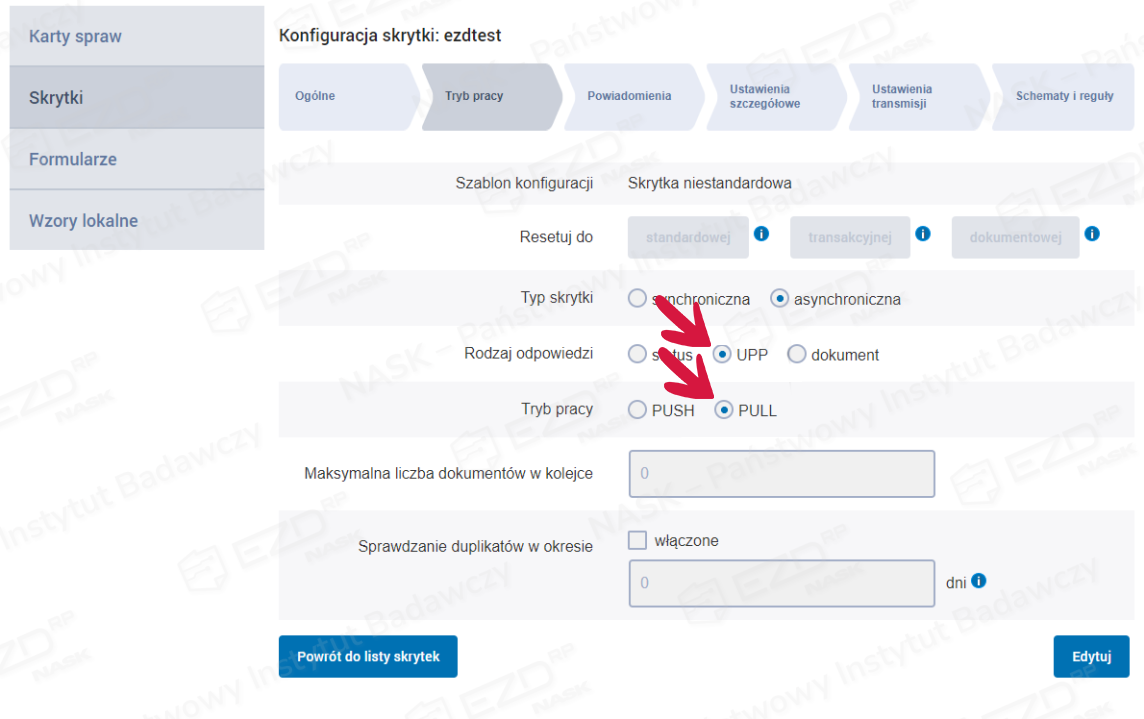

W zakładce Tryb pracy zmieniamy dwie opcje:

- Rodzaj odpowiedzi ustawiamy na UPP;

- Tryb pracy utawiamy na PULL.

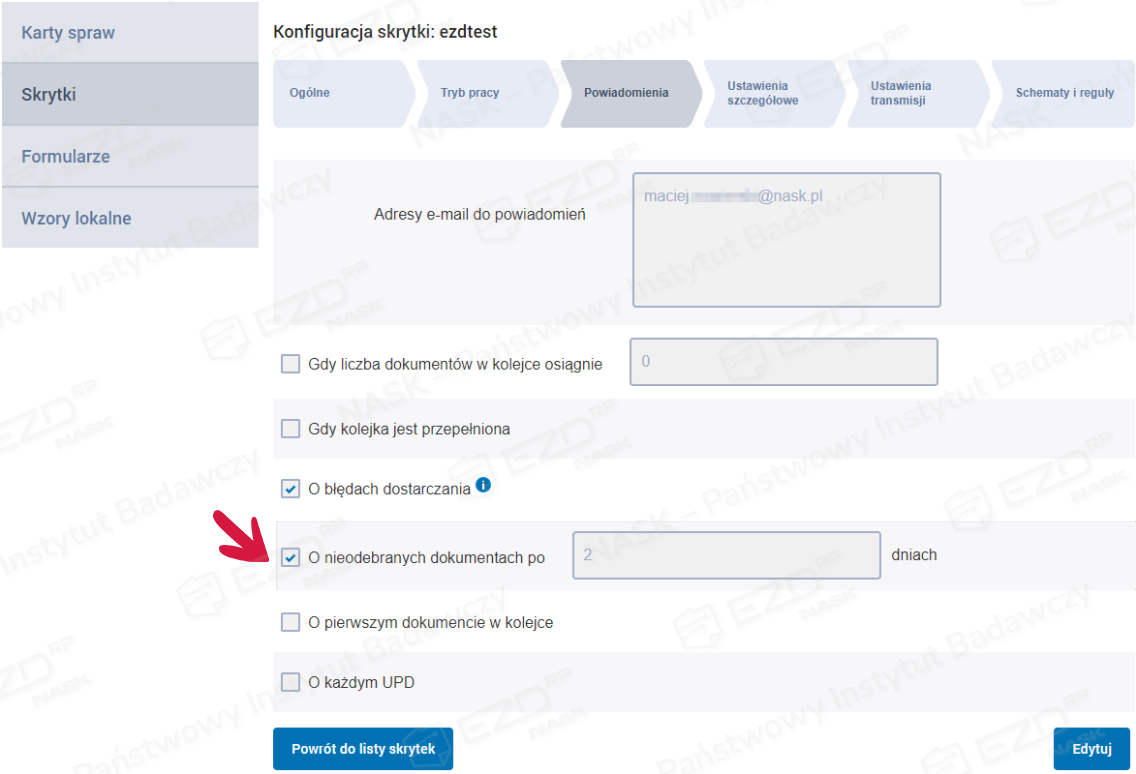

W zakładce Powiadomienia zaznaczamy pola wyboru przy opcjach:

- O błędach dostarczania

- O nieodebranych dokumentach po … dniach; wpisujemy przykładowo wartość „po 2 dniach”.

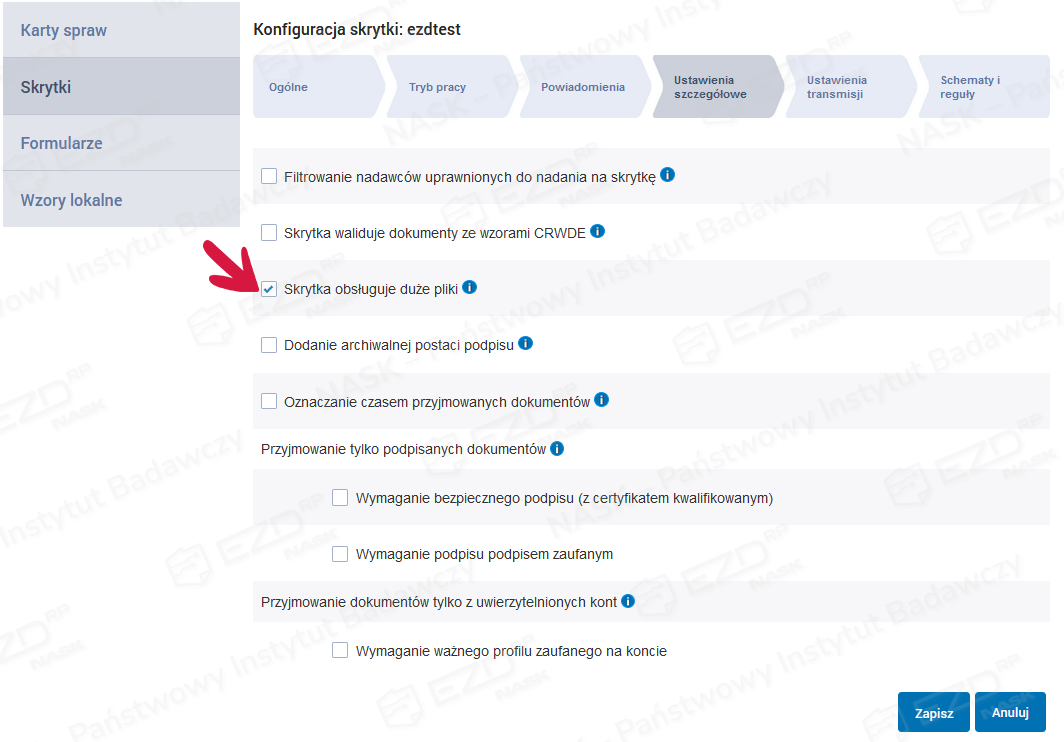

W zakładce Ustawienia szczegółowe zaznaczamy pole Skrytka obsługuje duże pliki.

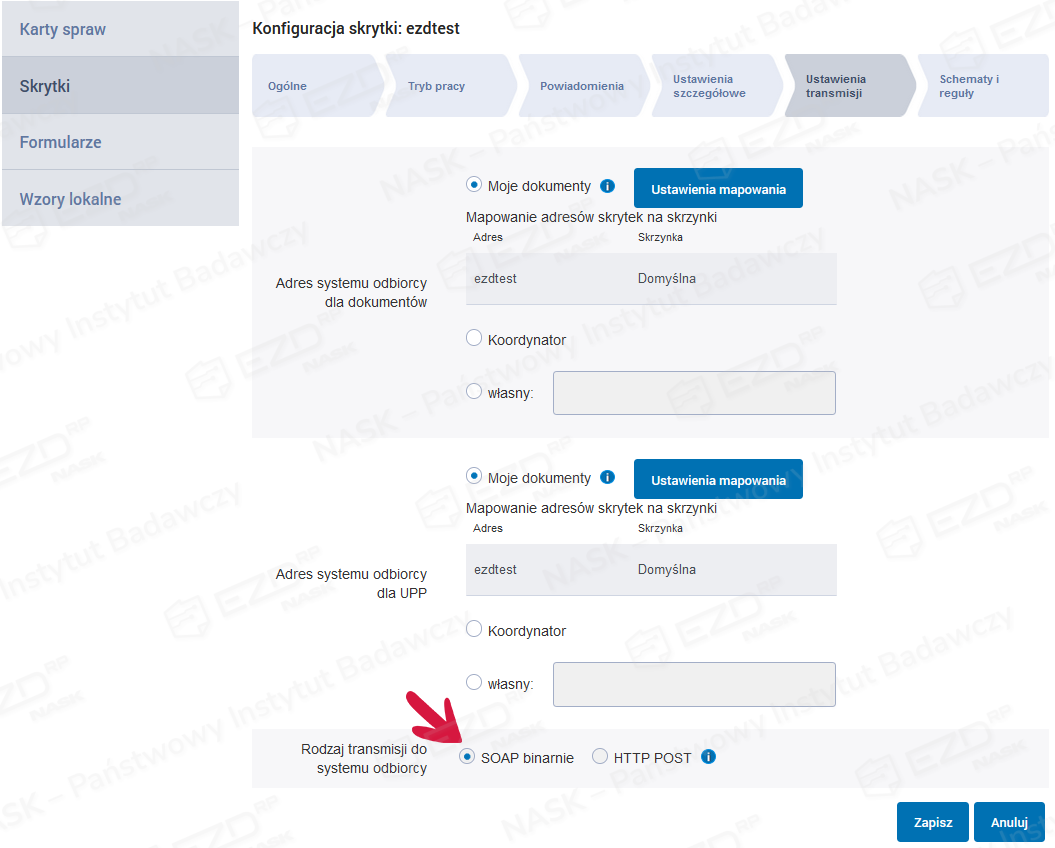

W zakładce Ustawienia transmisji przy opcji Rodzaj transmisji do systemu odbiorcy zaznaczamy pole wyboru SOAP binarnie.

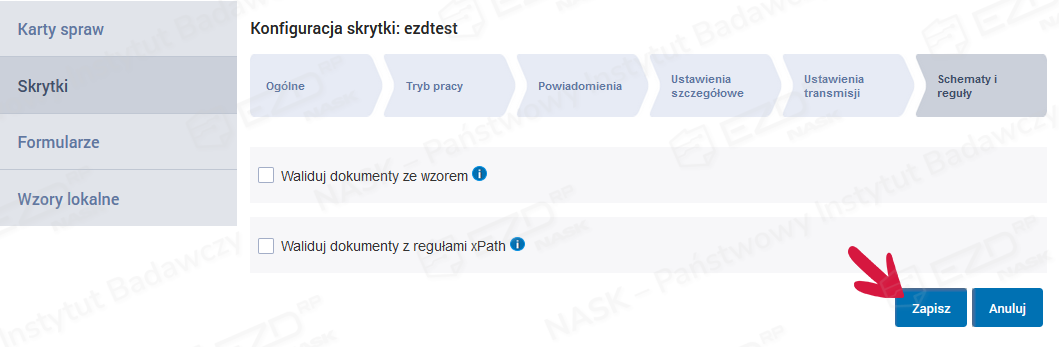

W zakładce Schematy i reguły nie wprowadzamy zmian. Aby zakończyć pracę w oknie Konfiguracja skrytki i zapisać nasze ustawienia, należy kliknąć przycisk Zapisz.

Konfiguracja produkcyjnej usługi ePUAP w EZD RP

Wymagane uprawnienia

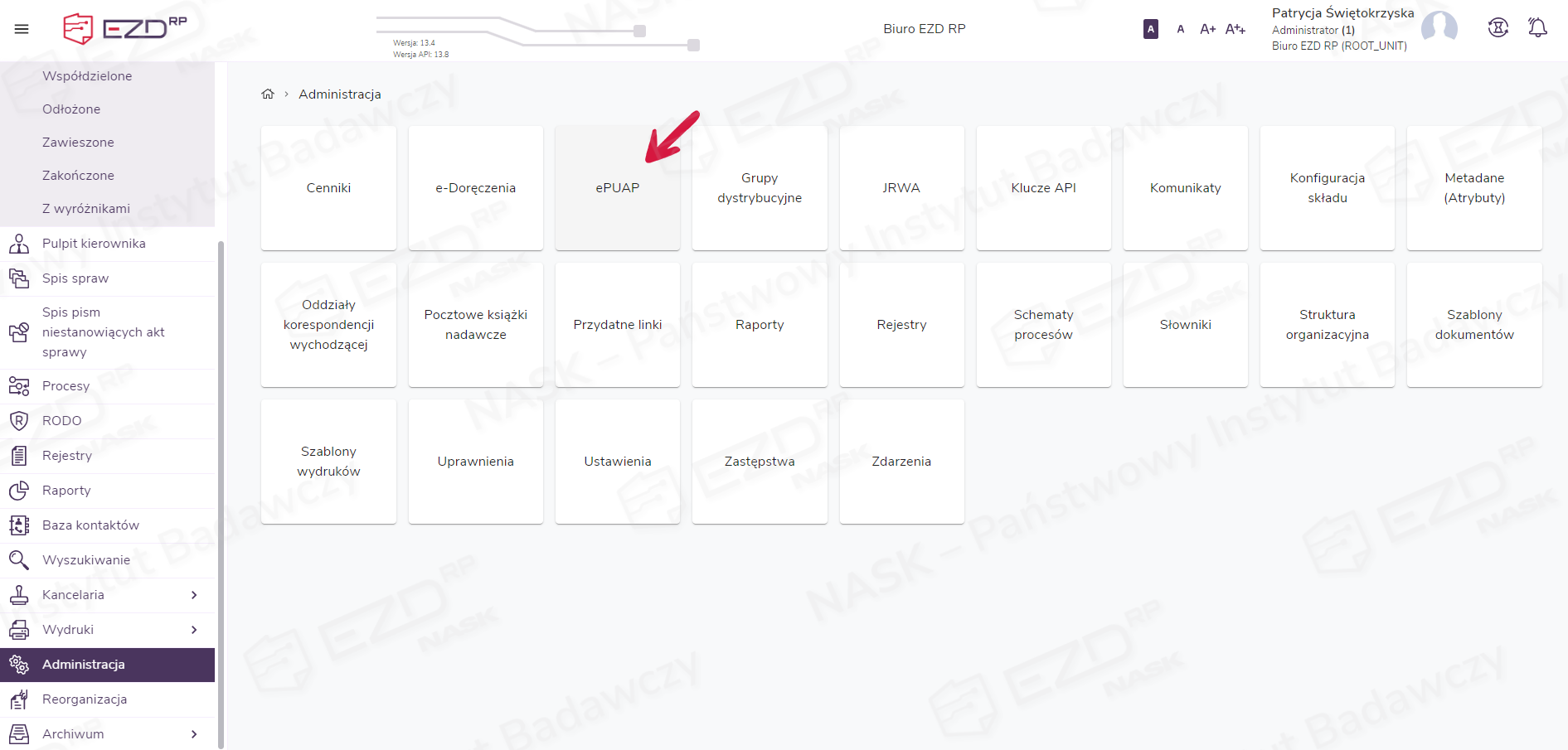

Aby skonfigurować usługę ePUAP w systemie EZD RP, należy wybrać w menu głównym moduł Administracja, a następnie kliknąć kafelek ePUAP.

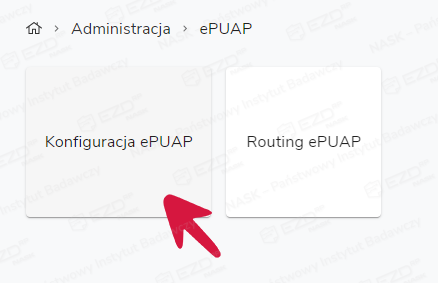

Wyświetlony zostanie nowy widok, w którym należy kliknąć kafelek Konfiguracja ePUAP.

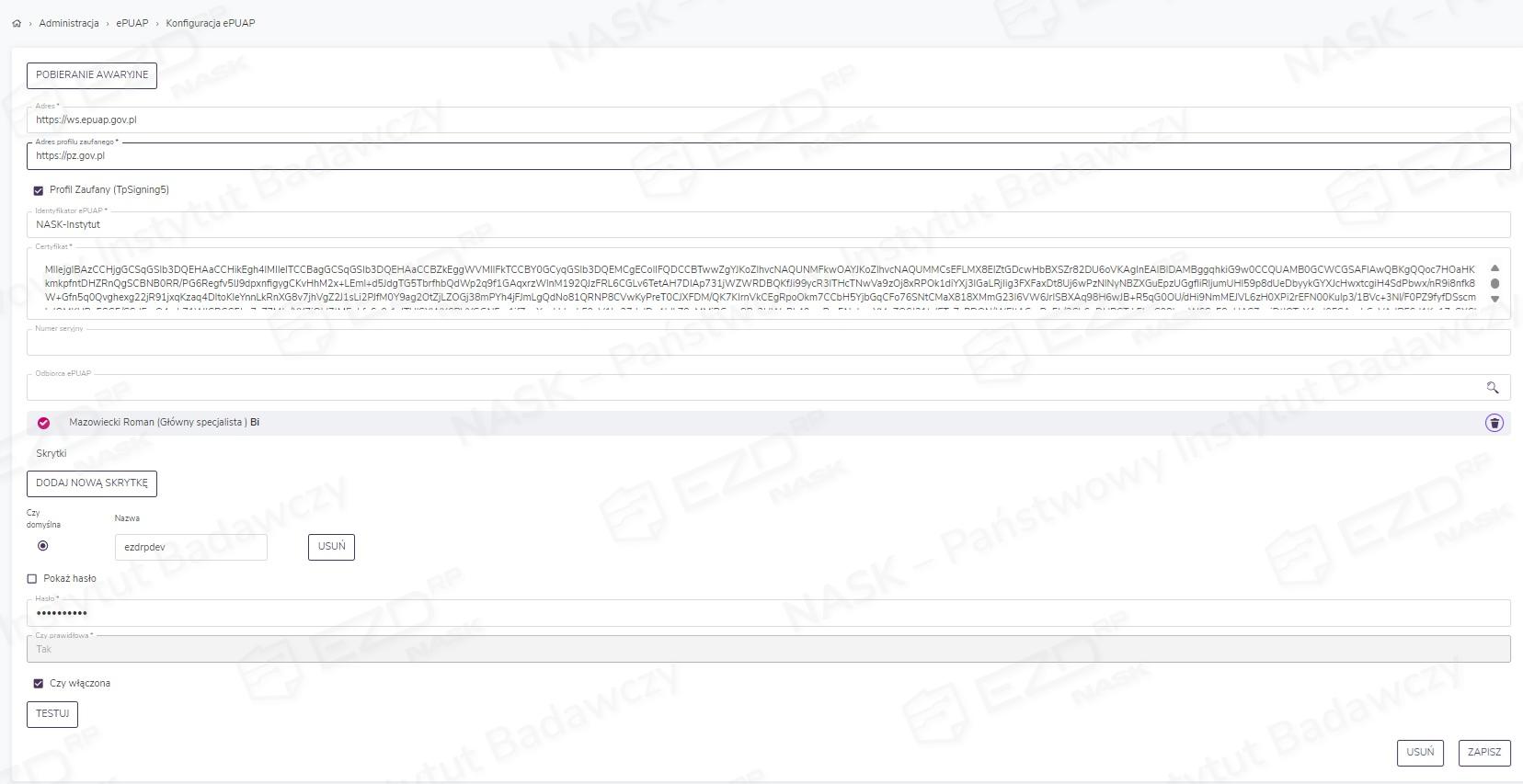

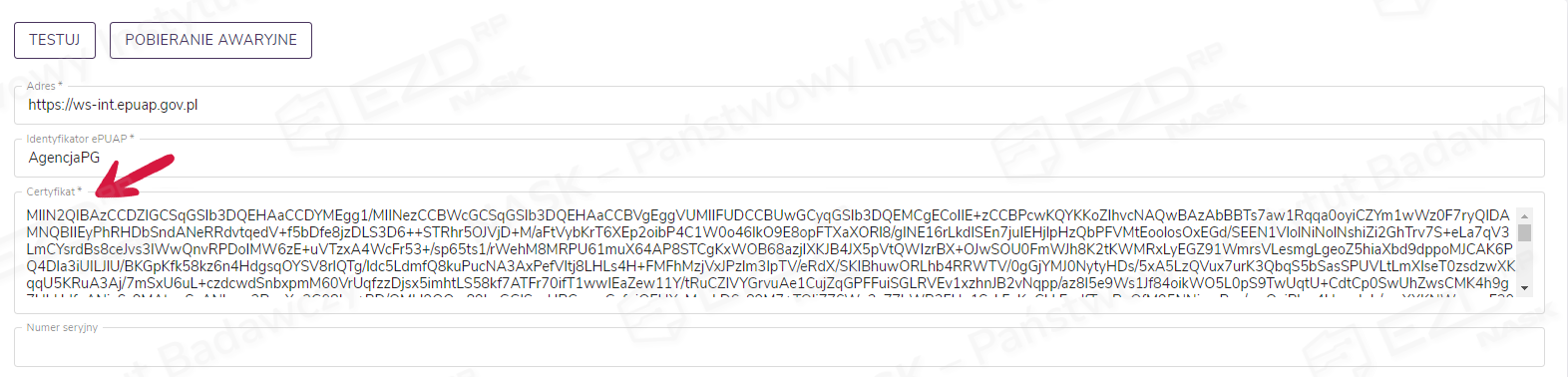

W widoku Administracja > ePUAP > Konfiguracja ePUAP należy uzupełnić poniższe dane:

- Adres – podajemy https://ws.epuap.gov.pl, czyli adres produkcyjnej usługi ePUAP;

- Adres profilu zaufanego – podajemy https://pz.gov.pl, czyli adres produkcyjnej usługi profilu zaufanego, umożliwiającego zastosowanie e-podpisu dokumentów wysyłanych przez ePUAP;

- Profil zaufany (TpSigning5) – włączenie tej usługi umożliwi składanie podpisu zaufanego, osobistego lub kwalifikowanego; stanowi ona rozszerzenie funkcjonalności w stosunku do poprzednich wersji usług TPS, a zmiana dotyczy podpisu osobistego, z którego mogą skorzystać użytkownicy posiadający dowód osobisty z warstwą elektroniczną i certyfikatem podpisu osobistego;

- Identyfikator ePUAP – nazwa identyfikatora podmiotu (skrytki) założonej na ePUAP;

- Certyfikat – w tym miejscu wklejamy podpisany certyfikat PKCS#12 (plik z rozszerzeniem .p12) poddany kodowaniu do formatu base64; opis konwertowania pliku znajduje się w tym artykule w części Kodowanie podpisanego certyfikatu PKCS (plik P12) do formatu base64;

- Numer seryjny – pole pozostawiamy puste;

- Odbiorca ePUAP – wskazujemy konto pojedynczego użytkownika, na które będą wpływać przesyłki ePUAP; pracownika znajdujemy, wpisując fragment jego imienia lub nazwiska w wyszukiwarce i klikając dane osoby podpowiedziane przez system;

- Skrytki – tworzymy listę skrytek ePUAP, z których będziemy pobierać dokumenty; kolejne skrytki tworzymy, klikając przycisk Dodaj nową skrytkę; zbędne skrytki usuwamy, klikając przycisk Usuń; klikając pole wyboru, wskazujemy, która skrytka ma działać jako domyślna. Uwaga! Wszystkie skrytki muszą być skonfigurowane w ePUAP w trybie PULL;

- Hasło – wpisujemy hasło do certyfikatu utworzone podczas zakładania keystore (opis znajduje się w tym artykule w części Utworzenie keystore;

- Czy prawidłowa – tu następuje weryfikacja wprowadzonych danych; wartość zmienia się automatycznie na Tak po kliknięciu przycisku Zapisz i prawidłowej weryfikacji certyfikatu i hasła;

- Czy włączona – opcja umożliwia włączenie lub wyłączenie działania modułu. Uwaga! Rekomendujemy włączenie opcji po przeprowadzeniu testu modułu;

- Testuj – kliknięcie tego przycisku weryfikuje prawidłową konfigurację identyfikatora ePUAP, certyfikatu i hasła, nazw skrytek oraz dostępności usługi ePUAP.

Kodowanie podpisanego certyfikatu PKCS (plik P12) do formatu base64

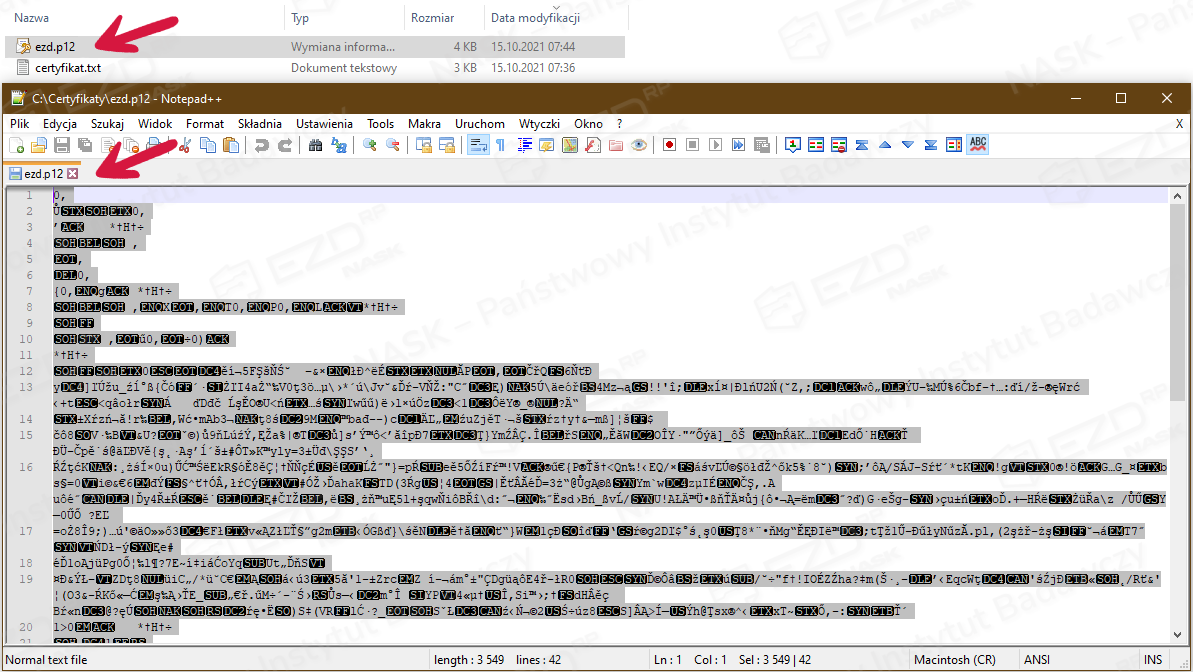

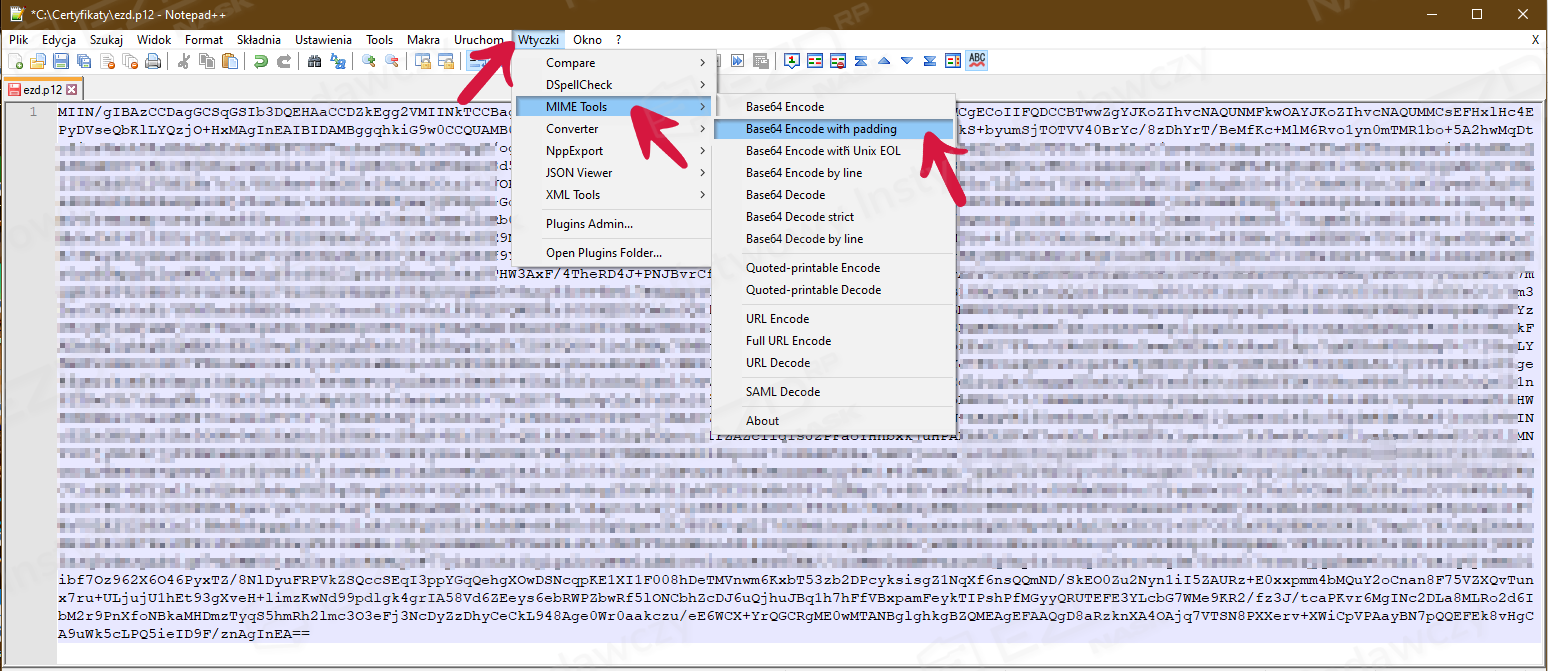

Kodowanie podpisanego certyfikatu z rozszerzeniem .p12 wykonujemy za pomocą programu Notepad++. Po otwarciu programu należy wykonać następujące czynności:

- z katalogu C:\Certyfikaty wybieramy i otwieramy podpisany plik certyfikatu w formacie P12, w naszym przykładzie jest to ezd.p12;

- zaznaczamy całą zawartość pliku, wybierając funkcję Edycja > Zaznacz wszystko (skrót klawiaturowy Ctrl+A);

- z paska menu wybieramy Wtyczki > MIME Tools > Base64 Encode with padding;

- certyfikat zakodowany do nowego formatu zapisujemy w pliku z rozszerzeniem .txt, np. C:\CertyfikatDoEzdRP.txt;

- wklejamy zawartość certyfikatu do EZD RP w module Administracja > ePUAP w polu Certyfikat.

Weryfikacja skonfigurowanego modułu

Przed włączeniem konfiguracji należy kliknąć przycisk Testuj. Zweryfikowane zostaną dane dotyczące identyfikatora ePUAP, certyfikatu i hasła, nazw skrytek oraz dostępność usługi ePUAP.

Jeżeli weryfikacja przebiegła pomyślnie, klikamy pole wyboru Czy włączona i zatwierdzamy konfigurację przyciskiem Zapisz.